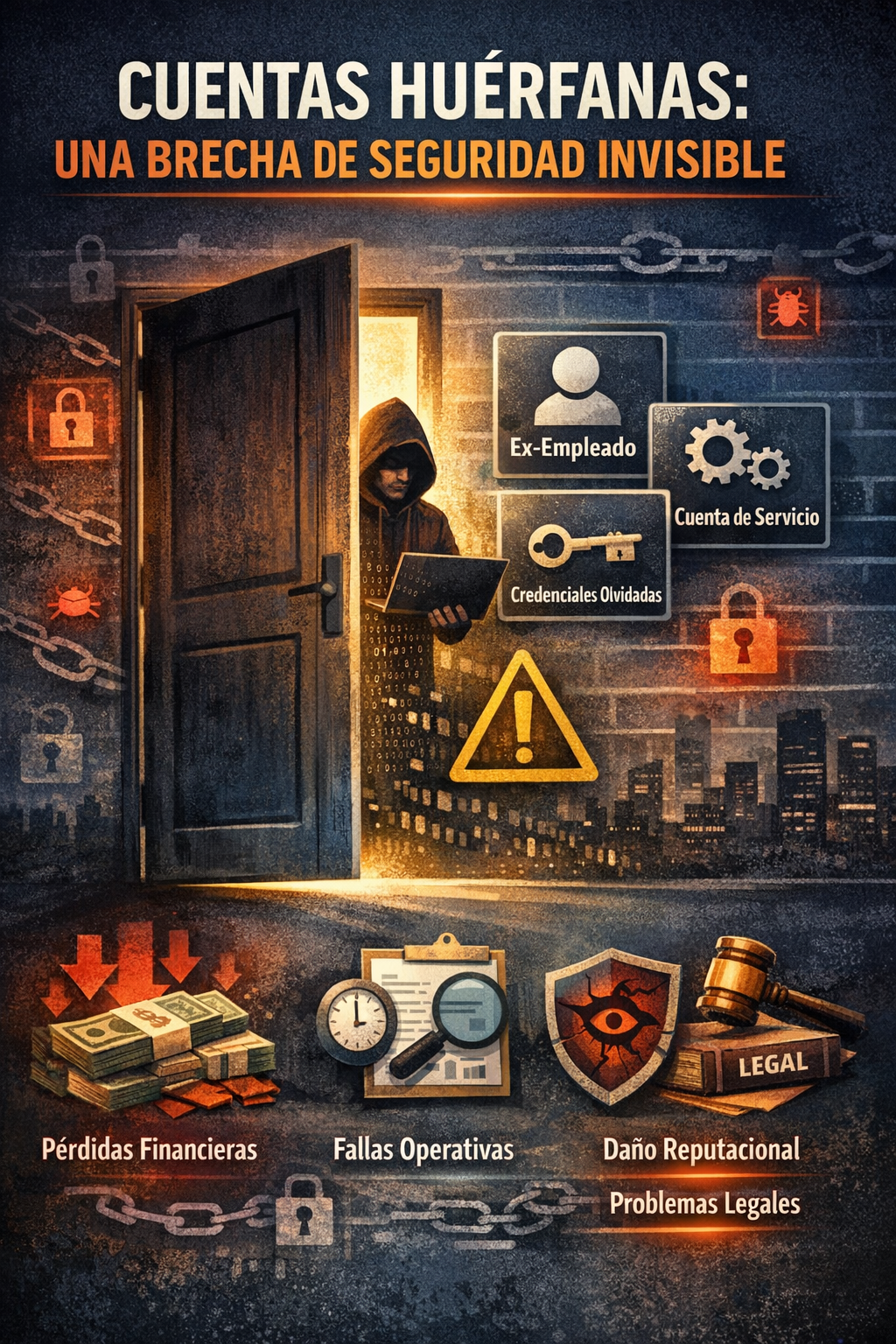

Según recientes estudios, las cuentas huérfanas son las puertas traseras no rastreadas de las organizaciones, siendo responsables de numerosas brechas de seguridad.

Con la digitalización creciente, el riesgo de estas cuentas se convierte en una amenaza constante, especialmente para las PYMEs que no cuentan con un equipo de ciberseguridad dedicado.

¿Qué son las Cuentas Huérfanas?

Las cuentas huérfanas son aquellas identidades digitales que permanecen activas cuando un empleado, contratista, o servicio deja de estar en la organización. Estas cuentas pueden incluir desde credenciales de ex-empleados hasta identidades de servicios automatizados.

Imagina un hotel donde se olvidan las llaves de algunas habitaciones; esos espacios quedan abiertos e inseguros, esperando a que alguien aproveche la oportunidad. Las cuentas huérfanas funcionan de la misma manera, representando un riesgo inminente para la infraestructura de tu empresa.

¿Por qué deberían preocuparme?

Impacto en el Negocio

- Financiero: Las brechas de seguridad por cuentas huérfanas pueden culminar en pérdidas significativas. Un estudio de IBM indica que el costo promedio de una violación de datos es de 4.24 millones de dólares. Esto incluye multas por incumplimientos normativos como GDPR o PCI DSS, que involucran cuentas no gestionadas.

- Operacional: Las cuentas huérfanas aumentan la complejidad de auditar usuarios y generan ineficiencias operativas. Si no sabemos quién tiene acceso a qué, el tiempo de gestión aumentará, afectando la productividad.

- Reputacional: Un incidente relacionado con cuentas huérfanas puede dañar la confianza de los clientes en tu marca, resultando en pérdida de negocio.

- Legal: El incumplimiento de normativas de seguridad como ISO 27001 y NIS2 puede acarrear consecuencias legales serias. Las cuentas huérfanas violan los requisitos de desactivación y de privilegio mínimo, generando riesgos de auditoría.

¿Estoy en Riesgo?

Realiza esta autoevaluación simple para identificar si tu organización está en riesgo de tener cuentas huérfanas:

- ¿Has experimentado recientemente cambios en tu equipo, como salidas o contrataciones?

- ¿Tienes registros de aplicaciones o sistemas que no son fácilmente gestionadas por tu sistema IAM?

- ¿Te has dado cuenta de que hay aplicaciones que utilizan credenciales que no tienen asignado un propietario claro?

Para obtener más información sobre cómo abordar esto, consulta nuestro servicio de CISOaaS.

Señales de Alerta: ¿Cómo Detectarlo?

- Omisiones en registros de auditoría que revelen accesos no autorizados.

- Incrementos inesperados en el uso de recursos o servicios sin un propietario claro.

- Mal funcionamiento o inactividad en aplicaciones que deberían estar gestionadas.

¿Qué Puedo Hacer AHORA?

🚨 Acciones Inmediatas (Hoy)

- Realiza un inventario: Identifica y lista todas las cuentas de usuario en tu organización.

- Desactiva cuentas sospechosas: Si alguna cuenta no tiene un propietario claro o no ha tenido actividad reciente, desactívala.

🛡️ Protección a Corto Plazo (Esta Semana)

- Implementa una política de cierre de cuentas antigua: Delimita un tiempo máximo después de la finalización de una relación laboral para que las cuentas sean desactivadas.

- Capacita a tu personal sobre la importancia de auditar las cuentas y cómo reportar actividades sospechosas.

🔒 Estrategia a Largo Plazo

- Crea un protocolo de auditoría continua de cuentas – esto se puede integrar a tu gestión de parches y vulnerabilidades.

- Implementa herramientas de administración de identidades que permitan visibilidad total sobre cuentas, incluyendo cuentas no humanas.

Desarrolla un plan de respuesta a incidentes que contemple estos riesgos en su estructura.

Errores Comunes a Evitar

- ❌ Asumir que las cuentas de antiguos empleados están completamente desactivadas. → ✅ Realiza auditorías periódicas.

- ❌ Ignorar cuentas de servicios automatizados. → ✅ Asegúrate de que también estén supervisadas y gestionadas.

Caso Real: Lecciones Aprendidas

En un caso famoso, la brecha de seguridad en Colonial Pipeline ocurrió a través de una cuenta VPN antigua que no tenía habilitada la autenticación multifactor (MFA), un claro ejemplo del peligro de las cuentas huérfanas.

Puntos Clave para Recordar

- Las cuentas huérfanas son un riesgo considerable para la ciberseguridad de las PYMEs.

- Una política sólida de gestión de identidades puede evitar incidentes de seguridad graves.

- La capacitación continua del personal y la adopción de tecnologías estratégicas son esenciales.

Fuentes y Referencias

Este artículo fue elaborado con base en información de:

- Fuente principal: The Hacker News

- CISA – Mejores Prácticas de Ciberseguridad

Deja una respuesta