Blog

Últimas noticias y tendencias en ciberseguridad

¿Necesita ayuda con la ciberseguridad de su empresa?

Nuestro equipo de expertos está listo para asesorarle y brindarle las soluciones que mejor se adapten a sus necesidades.

Contactar ahoraÚltimos articulos del Blog

- Acuerdo CNO 1960: qué exige, qué vence en 2026 y cómo prepararse

- AitM Phishing: Riesgos para la Seguridad SCADA

- Ciberhigiene: El peligro oculto de las vuentas huérfanas

- Principios de Conectividad Segura en Tecnología Operacional: Una Guía Esencial

- Buenas Prácticas de Seguridad para Identidades No Humanas

- Ransomware 2025: Prevención y Gestión de Riesgos para PYMEs

- Ciberseguridad para PYMEs: Ocho Esenciales para Protegerse

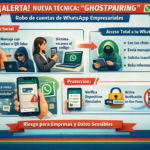

- GhostPairing: Protege tu WhatsApp de Ciberamenazas

- Alerta Crítica: Grupo RomCom Explota Vulnerabilidad Zero-Day en WinRAR – Guía de Protección para Empresas Colombianas

- Business Email Compromise: La amenaza silenciosa que afecta a empresas de todos los tamaños

- Ransomware Evolutivo en 2025: Protegiendo Infraestructuras Críticas

- Protegiendo el Active Directory: Un Enfoque Proactivo para Infraestructuras Críticas

Acuerdo CNO 1960 (1) Alertas de ciberseguridad (7) Ataques BEC (1) Ciberseguridad en infraestructuras críticas (8) Ciberseguridad en las juntas directivas (2) Ciberseguridad para PyMEs (15) ciberseguridad sector eléctrico (1) Conectividad segura OT (1) Controles de ciberseguridad (1) Gestión de riesgos (10) gestión de riesgos OT (1) guía ciberseguridad CNO (1) Herramientas de ciberseguridad (2) Herramientas descargables (3) infraestructura critica colombia (1) Protección contra ciberataques (14) Técnicas de ciberatacantes (5)